تجربة المراقبة الكاملة لهاتفك

احصل على XNSPY وابدأ في تتبع المكالمات والنصوص والوسائط المتعددة والمواقع والمزيد على أي هاتف!

ابدأ الآن العرض المباشرمع تخزين الكثير من معلوماتنا الشخصية على هواتف آيفون الخاصة بنا – النصوص والصور ورسائل البريد الإلكتروني وحتى التفاصيل المالية – يمكن أن تشكل برامج التجسس مصدر قلق خطير. إذا قام شخص ما بتثبيت برنامج تجسس على هاتف آيفون الخاص بك، فقد يتمكن من تتبع موقعك أو قراءة رسائلك أو حتى الوصول إلى الكاميرا والميكروفون دون علمك.

لحسن الحظ، فإن معرفة كيفية اكتشاف برامج التجسس المخفية على iPhone وإزالتها ليست معقدة كما تبدو. في هذا القسم، سنغطي بعض الطرق لكيفية فحص iPhone بحثًا عن برامج التجسس. بالإضافة إلى ذلك، سنرشدك أيضًا عبر خطوات حول كيفية إزالة برامج التجسس من iPhone.

فهم أمان iPhone والتهديدات الأمنية المحتملة

من المعروف أن أجهزة Apple تتمتع بآلية أمان قوية للغاية. ومع ذلك، فإن أجهزة iOS والمنصات ليست محصنة تمامًا ضد الهجمات الإلكترونية. تدرك شركة التكنولوجيا العملاقة الثغرات الأمنية التي يستخدمها المتسللون لاستغلال أجهزة Apple. لقد طرحت تحديثات لمعالجة المشكلات، لكن معظم المستخدمين ما زالوا قلقين بشأن مدى سهولة استخدام المتسللين ومجرمي الإنترنت لبرامج التجسس لسرقة معلوماتهم وتفاصيلهم.

إذا كنت تشك في تعرض أمان وبيانات جهاز iPhone الخاص بك للخطر، فيجب عليك التصرف الآن.

لمساعدتك في هذا، قمنا بإدراج جميع الطرق الممكنة للتحقق من وجود برامج التجسس على أجهزة iPhone. كما سنناقش الحلول الموصى بها حول كيفية إزالة برامج التجسس على أجهزة iPhone.

قبل أن تتعلم كيفية فحص iPhone بحثًا عن برامج التجسس، تعرف على هذه الأنواع المختلفة من برامج التجسس على iPhone

مع وجود أكثر من 2.2 مليار هاتف آيفون نشط من إنتاج شركة آبل في جميع أنحاء العالم، فلا عجب أن يرغب مجرمو الإنترنت في استغلال نقاط الضعف في المنصة. تؤثر أنواع مختلفة من برامج التجسس على أجهزة آيفون بطرق مختلفة.

فيما يلي بعض ما تحتاج إلى معرفته:

برامج التجسس النموذجية

يتم تثبيت تطبيقات ضارة أو برامج تجسس، مثل Pegasus، على جهاز iPhone الخاص بك سراً. يتحكم مجرمو الإنترنت في هذه التطبيقات ويشاهدون نشاط الهاتف عن بُعد.

هجوم برامج التجسس على iCloud

يتمكن المتسللون من الوصول إلى البيانات المتزامنة من الجهاز إلى حساب iCloud الخاص بك. يصبح هجوم iCloud ممكنًا عندما لا يقوم المستخدم بتمكين المصادقة الثنائية ويتمكن المتسلل من الوصول إلى تفاصيل تسجيل الدخول الخاصة بمعرف Apple الخاص به.

هجمات القناع

يمكن إخفاء أدوات التجسس على أنها تحديث لتطبيق حسن السمعة قمت بتثبيته. ومع ذلك، بمجرد تثبيته على الهاتف المحمول، يبدأ في تسجيل النشاط وسرقة البيانات.

تطبيقات التجسس المخفية

تتيح تطبيقات التجسس المخفية على iPhone للمتسللين الوصول بشكل سري إلى استخدام الجهاز ونشاط التطبيق، بما في ذلك الرسائل والبريد الإلكتروني والمكالمات والمواقع والوسائط ونشاط وسائل التواصل الاجتماعي.

تطبيقات المؤسسات المارقة

تطبيقات الشركات المارقة هي في العادة تطبيقات مخصصة تم تطويرها في الغالب لشركات معينة. يمنح مطورو التطبيقات هذه التطبيقات أسماءً رائعة ومبتكرة، متجاوزين بذلك أمان متجر التطبيقات. يمكن للمتسللين استخدام هذه الطريقة لتثبيت أدوات التجسس والحصول على بيانات الهاتف.

إساءة استخدام التطبيقات المثبتة مسبقًا

يمكن للمتسللين الوصول إلى هاتفك مؤقتًا واستخدام التطبيقات الموجودة مسبقًا على iPhone للوصول إلى البيانات. يمكنهم حتى تغيير الحساب المسجل الدخول إليه على متصفح الهاتف لجمع تفاصيل تسجيل الدخول ومعلومات التصفح الأخرى.

ثغرات اليوم صفر

الثغرات الأمنية التي لا يمكن اكتشافها هي ثغرات أمنية في البرامج يكتشفها المتسللون قبل أن يتمكن المطورون من إصلاحها. وتسمى هذه الثغرات الأمنية "ثغرات لا يمكن اكتشافها" لأن المطورين لم يكن لديهم سوى صفر يوم لمعالجة المشكلة. وقبل أن تدرك ذلك، يمكن إصابة جهاز iPhone ببرامج ضارة عن بُعد لاستخراج بيانات حساسة.

كيفية اكتشاف برامج التجسس المخفية على iPhone

تحظى أجهزة Apple باحترام كبير في جميع أنحاء العالم بسبب ميزات الأمان الاستثنائية التي تتمتع بها. ومع ذلك، فإن هذه الأجهزة ليست خالية تمامًا من تطبيقات برامج التجسس. فقد لوحظت حالات عديدة لمستخدمي iPhone يبلغون عن اختراق محتمل. إذا كنت تشك في نفس الأمر، فإليك الطرق التالية للتحقق من وجود برامج التجسس على iPhone.

i. ابحث عن التطبيقات غير المعروفة أو المشبوهة

ابحث عن التطبيقات الموجودة على iPhone والتي لا تتذكر تثبيتها. قد لا يكون التطبيق تطبيقًا افتراضيًا من Apple أو تم تنزيله من App Store. ابحث عن التطبيقات المرتبطة بكسر الحماية مثل Cydia التي تتيح تثبيت برامج التجسس على الهاتف الذكي.

ii. التحقق من ارتفاعات استخدام البيانات المفاجئة

تعمل جميع برامج التجسس تقريبًا بشكل سري، وتجمع البيانات، ثم ترسلها إلى خادم خارجي. لاحظ مقدار البيانات التي تستخدمها أثناء قيامك بأنشطة عبر الإنترنت. إذا كان هناك ارتفاع غريب وغير مبرر في البيانات، فهذه علامة على أن برامج التجسس تستخدم البيانات.

ثالثًا: ابحث عن عمر بطارية أقل

تؤثر عوامل مثل استخدام التطبيقات وصحة البطارية على أداء بطارية iPhone. ومع ذلك، يشير استنزاف البطارية المفاجئ عادةً إلى وجود برامج ضارة أو تطبيقات مشبوهة. تعمل تطبيقات التجسس باستمرار في الخلفية لجمع البيانات، مما يتسبب في استنزاف البطارية بسرعة.

رابعًا: الاستماع إلى الضوضاء في الخلفية أثناء المكالمات

تسجل تطبيقات التجسس المكالمات وتفعّل الميكروفون. إذا سمعت أصواتًا وأصداء غير عادية أثناء المكالمة، فقد يكون شخص ما يسجلها.

v. لاحظ الأداء البطيء

معظم أجهزة iPhone سريعة جدًا ويمكنها بسهولة تنفيذ مهام متعددة في نفس الوقت. ومع ذلك، يمكن أن تتسبب برامج التجسس في إبطاء الجهاز حتى في أداء المهام البسيطة. تحقق من وجود تطبيقات تجسس على iPhone تتسبب في حدوث تأخيرات، وانتقالات الشاشة، والتخزين المؤقت.

سادسا: انتبه للإعلانات والرسائل المنبثقة الغريبة

من الشائع أن تتلقى إعلانات منبثقة من حين لآخر. ومع ذلك، فإن تلقيها باستمرار يعد علامة على وجود برامج تجسس، والتي تأتي مع برامج الإعلانات. يحدث هذا عندما يتم اختراق جهاز iPhone أو عندما لا يتم تنزيل التطبيق من App Store.

7. تحديد عمليات إعادة التشغيل أو الأعطال العشوائية

بسبب نشاطها المستمر، تستهلك برامج التجسس قدرًا كبيرًا من الطاقة. وغالبًا ما تطغى هذه التطبيقات على المعالج والذاكرة، مما يتسبب في عدم الاستقرار ويؤدي إلى تعطل النظام بشكل مفاجئ وإعادة تشغيله.

viii. مراجعة التطبيقات غير المصرح بها أو تغييرات الإعدادات

يتم تثبيت معظم أدوات التجسس دون موافقة المستخدم، وتعديل إعدادات نظام الهاتف المحمول لتجنب اكتشافها. قد لا تلاحظ ذلك، ولكن يتم تسجيل بياناتك ونشاطك ومشاركتها. لذلك، من الضروري مراجعة إعدادات الهاتف والتطبيق بانتظام لمنع التهديدات المحتملة.

ix. ملاحظة النشاط المفرط في الخلفية

عند استخدام الهاتف المحمول، يمكنك معرفة التطبيقات التي تستخدمها بشكل متكرر وكمية البطارية أو البيانات التي يستهلكها كل تطبيق تقريبًا. إذا لاحظت أن جهازك يسخن فجأة، فقد يكون ذلك بسبب نشاط تطبيقات التجسس في الخلفية.

x. ابحث عن الرسائل النصية أو المكالمات غير المتوقعة

تعد الرسائل النصية والمكالمات المشبوهة إحدى العلامات التي تشير إلى وجود برنامج تجسس يعمل على جهاز iPhone الخاص بك. قد تحتوي الرسائل على نص غريب وتأتي من مرسلين غير معروفين، بينما قد تأتي المكالمات في أوقات غير معتادة من اليوم.

xi. فحص أذونات التطبيقات المشبوهة

يعد التحقق من التطبيقات المشبوهة أمرًا بالغ الأهمية، حيث تطلب هذه التطبيقات غالبًا الوصول إلى ميزات وبيانات iPhone. إذن الوصول إلى جهات الاتصال والوسائط المتعددة والكاميرا والميكروفون والرسائل دون الحاجة المحددة للإشارة إلى وجود أدوات تجسس.

12. التحقق من عدم استجابة شاشة اللمس

تستمر التطبيقات الضارة في العمل بشكل مستمر وتستهلك ذاكرة الهاتف والبطارية. وقد يؤدي الاستخدام المفرط إلى تأخر الشاشة وتجميدها وتعطيل استجابة اللمس.

كيفية إزالة برامج التجسس من iPhone: 7 طرق مجربة

من الصعب معرفة كيفية العثور على تطبيقات التجسس المخفية على iPhone نظرًا لأن معظمها مخفية وتعمل في الخلفية. ومع ذلك، إذا كانت شكوكك حول البرامج الضارة المحتملة صحيحة، فيجب أن تكون استباقيًا وتتخذ التدابير اللازمة لإزالة مثل هذه التطبيقات التجسسية والبرامج الضارة. فيما يلي 7 طرق حول كيفية إزالة برامج التجسس على iPhone.

1. استخدم برنامج مكافحة الفيروسات

أفضل طريقة للعثور على برامج التجسس على iPhone وإزالتها هي استخدام برنامج مكافحة فيروسات رائد لأجهزة iOS. وهذا لا يجعل iPhone آمنًا فحسب، بل يضمن أيضًا عمله على النحو الأمثل.

- قم بتنزيل برنامج مكافحة الفيروسات وتثبيته. قم بإجراء فحص لتحديد التطبيق الضار وإزالته.

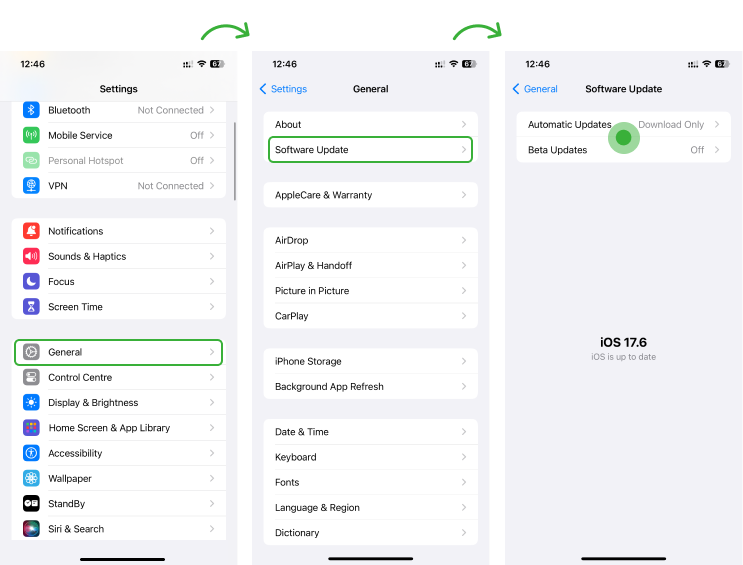

2. تحديث iPhone إلى الإصدار الأحدث

يعد تحديث iPhone إلى أحدث إصدار من نظام التشغيل iOS أمرًا مهمًا للغاية. يتضمن التحديث الجديد إصلاحات وتصحيحات للثغرات الأمنية التي يمكن لبرامج التجسس استغلالها. إن الحفاظ على إصدار iOS محدثًا يعني أنك تحمي الهاتف من أي برامج ضارة. إليك الطريقة

- افتح إعدادات iPhone وحدد عام

- انقر فوق تحديث البرنامج

- تنزيل وتثبيت التحديث المتاح

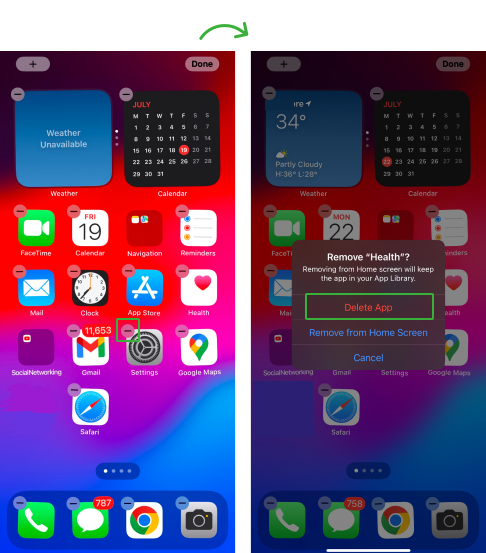

3. قم بإزالة التطبيقات المشبوهة

ابحث عن تطبيقات التتبع المخفية على جهاز iPhone الخاص بك والتي لا تتذكر تثبيتها. قد تسجل هذه التطبيقات نشاطك وتعرض بياناتك وخصوصيتك للخطر.

- اضغط مع الاستمرار على أيقونة التطبيق

- انقر فوق " إزالة التطبيق " للتأكيد وسيتم إلغاء تثبيت التطبيق.

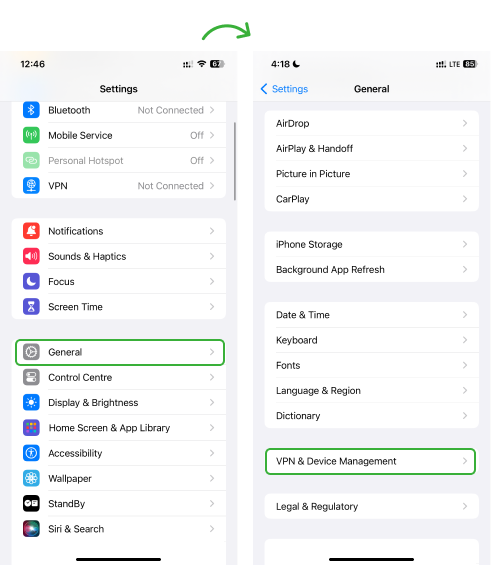

4. التحقق من الملفات الشخصية الضارة وإزالتها

يمكن لبعض تطبيقات التجسس إنشاء ملفات تعريف مستخدم جديدة لمنح الوصول إلى إعدادات iPhone. تتيح هذه الملفات التعريفية أيضًا لأداة التجسس تسجيل استخدام الهاتف والأنشطة الأخرى. فيما يلي كيفية التحقق من هذه الملفات التعريفية وإزالتها.

- افتح الإعدادات العامة

- انقر فوق "إدارة VPN والأجهزة" ؛ إذا رأيت ملفًا شخصيًا لا تعرفه، فانقر فوقه وحدد "إزالة الملف الشخصي"

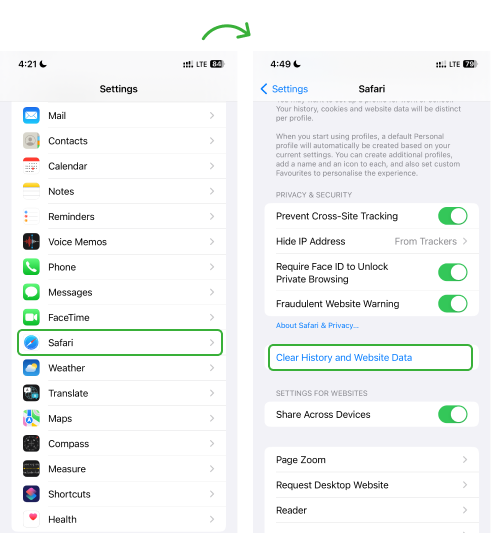

5. مسح بيانات التصفح والتاريخ

بغض النظر عن متصفح الويب الذي تستخدمه على جهاز iPhone، يمكن لبرامج التجسس التسلل إلى بيانات التصفح وسجل التصفح لديك. تراقب ملفات تعريف الارتباط والذاكرة المؤقتة والبرامج النصية الضارة نشاطك عبر الإنترنت. لذلك، من الضروري التحقق من سجل التصفح ومسحه بانتظام.

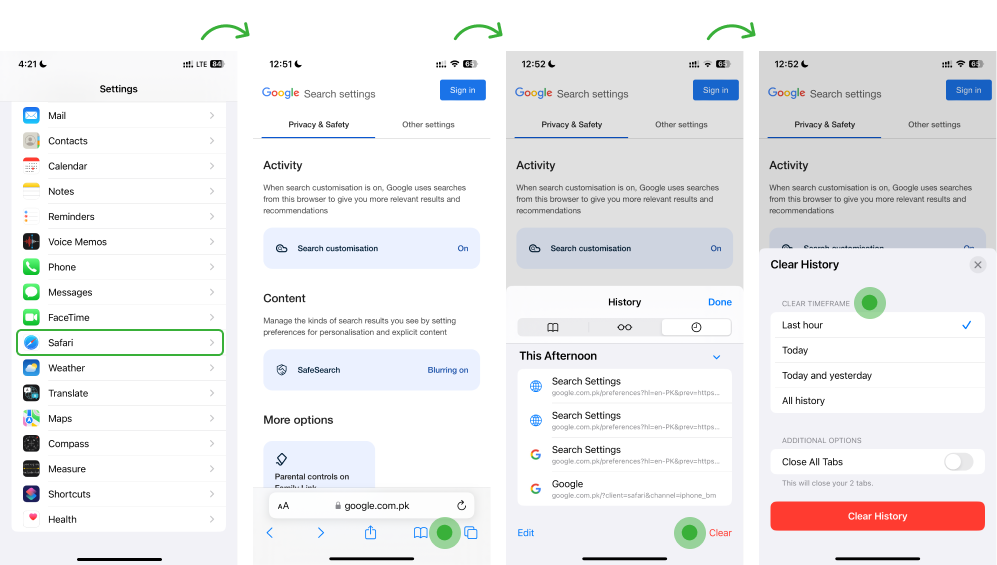

- افتح تطبيق سفاري

- اضغط على أيقونة الكتاب المفتوح في الأسفل

- اضغط على خيار "مسح " لحذف سجل التصفح وملفات تعريف الارتباط

- اختر الفترة الزمنية التي تريد مسحها

6. إعادة ضبط المصنع لجهاز iPhone

إذا لم تنجح الخطوات التي اتخذتها لإزالة برنامج التجسس، فإن الحل الأخير هو إعادة ضبط جهاز iPhone إلى إعدادات المصنع. هذه الخطوة تمحو محتويات الجهاز بالكامل وتعيد الهاتف والبرنامج إلى حالتهما الأصلية. ومع ذلك، قم بعمل نسخة احتياطية من بياناتك وملفاتك لأن إعادة الضبط تمحو كل شيء وهو أمر يصعب للغاية استعادته.

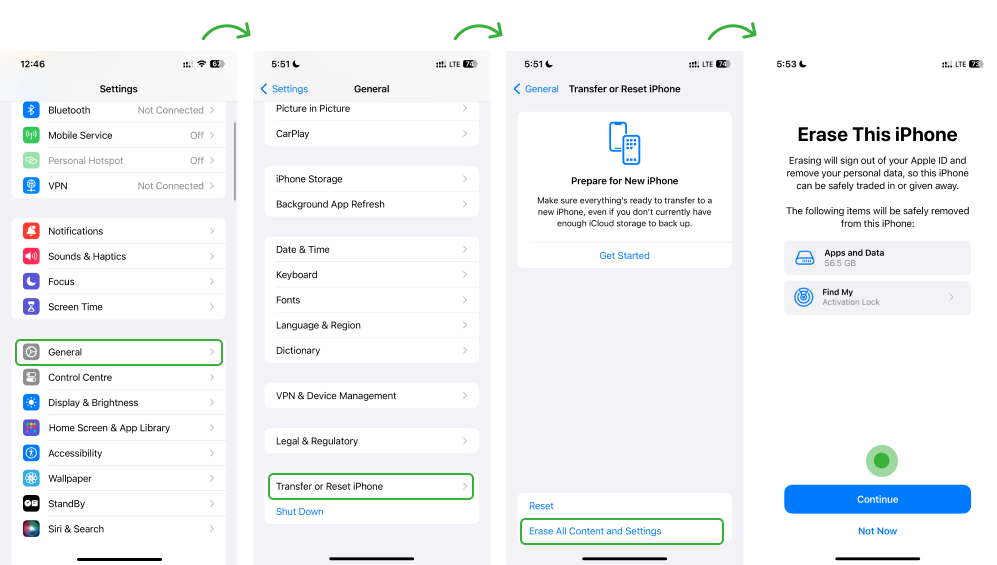

- انتقل إلى إعدادات iPhone وحدد عام

- اضغط على زر إعادة الضبط في الأسفل

- اختر خيار مسح كل المحتوى والإعدادات

- أدخل رمز المرور الخاص بك وأكمل العملية بالتأكيد مرة أخرى

7. اتصل بدعم Apple للحصول على المساعدة

يعد دعم Apple ضروريًا إذا نفدت منك الخيارات لإزالة البرامج الضارة. يمكن لهؤلاء الخبراء إرشادك خلال خطوات استكشاف الأخطاء وإصلاحها المتقدمة. يتم ذلك للتأكد من وجود تطبيقات التجسس وتطبيق الحلول لإزالتها. يضمن الدعم الاحترافي حماية البيانات والأداء الأمثل لجهاز iPhone.

كيفية منع الإصابة ببرامج التجسس في المستقبل على iPhone

على الرغم من أن تطبيق الإصلاحات ضروري لإزالة البرامج الضارة تمامًا من الجهاز، إلا أنها لا تضمن سلامة الهاتف إلى الأبد. ولهذا، تحتاج إلى اتخاذ خطوات مهمة أخرى لتعزيز الأمان وحماية بياناتك وخصوصيتك.

أ. تعيين رمز مرور قوي

إن استخدام رمز مرور قوي يجعل من الصعب على المتسللين تثبيت برامج التجسس حتى إذا تمكنوا من الوصول الفعلي إلى جهاز iPhone. قم بإنشاء كلمة مرور باستخدام الأرقام والأحرف الكبيرة والصغيرة والرموز. كما يوصى باستخدام Face ID أو Touch ID للتعريف.

ب. تمكين المصادقة الثنائية

يمكن للمتسللين الوصول إلى iCloud وسرقة البيانات والملفات المتزامنة مع iPhone. يمكنك منع ذلك من خلال تمكين المصادقة الثنائية باستخدام معرف Apple الخاص بك. حتى إذا فك المجرم الإلكتروني كلمة المرور، فإن المصادقة الثنائية ستمنعه من الوصول إلى iCloud. سيتعين عليك إدخال كلمة المرور ورمز مرور لمرة واحدة يتم إرساله عبر رسالة نصية قصيرة لإثبات هويتك.

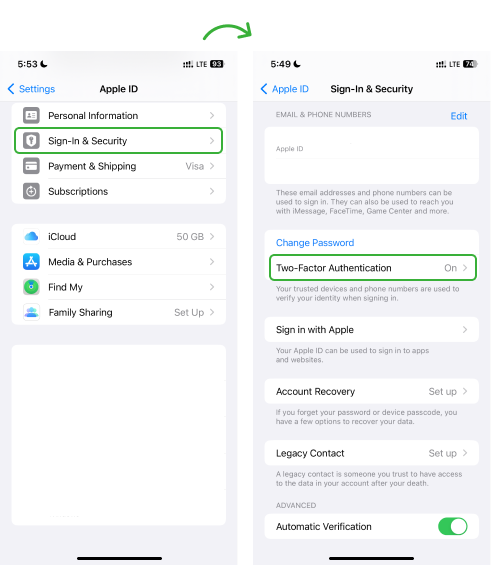

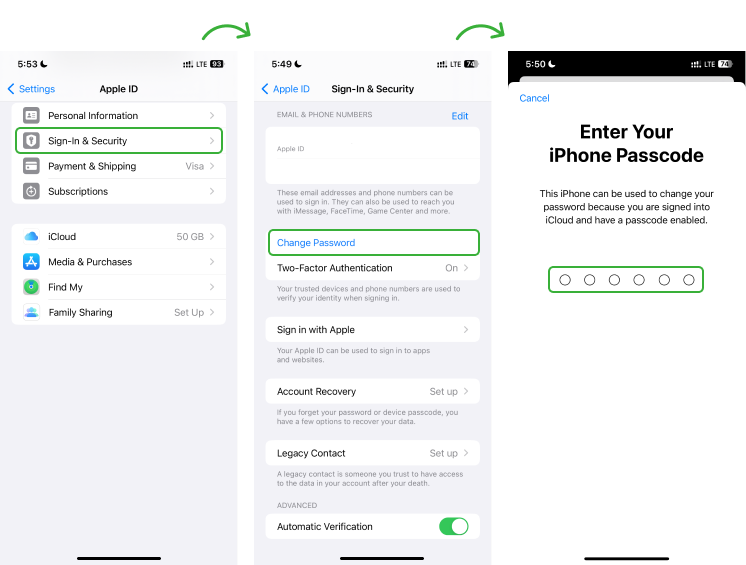

اتبع الخطوات التالية:

- افتح Apple ID من إعدادات الهاتف

- انقر فوق تسجيل الدخول والأمان ثم اضغط على المصادقة ثنائية الاتجاه .

ج. تجنب فتح الروابط المشبوهة

قد تصادف روابط عشوائية في كثير من الأحيان، لذا تجنب النقر عليها لأنها تتيح لك الوصول المباشر إلى برامج التجسس. وقد يؤدي النقر على الرابط إلى تنزيل البرامج الضارة بسرعة على جهاز iPhone الخاص بك. لا تنقر على الروابط المشبوهة التي تتلقاها في رسائل البريد الإلكتروني، أو من جهات اتصال لا تعرفها، أو أثناء تصفح الإنترنت.

د. استخدم وضع القفل

يعد تمكين وضع الإغلاق خطوة أخيرة يمكن استخدامها لمنع الإزعاج الناتج عن الهجمات الإلكترونية القوية مثل Pegasus. ومع ذلك، سيؤدي هذا إلى تقييد وظائف ميزات الهاتف والتطبيقات ومواقع الويب. أيضًا، لن تعمل بعض التطبيقات في وضع الإغلاق.

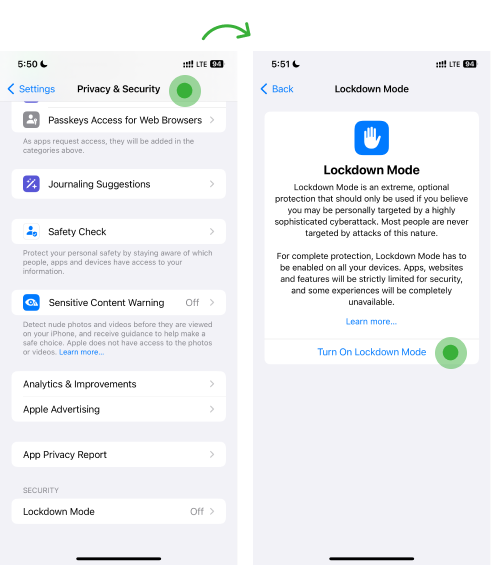

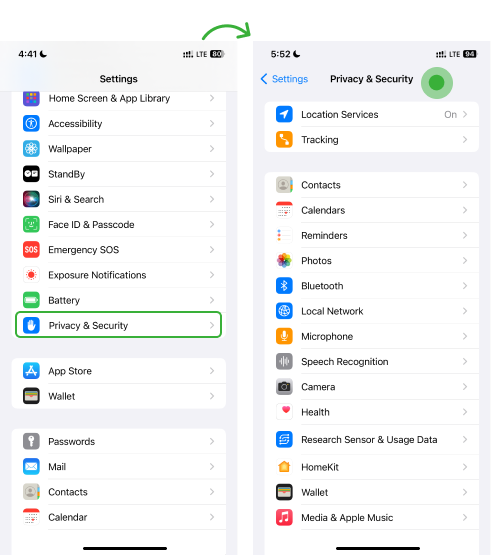

لتفعيل وضع القفل:

- افتح تطبيق الإعدادات واضغط على الخصوصية والأمان .

- انقر فوق وضع القفل ثم اضغط على تشغيل وضع القفل .

هـ. لا تقم بكسر حماية جهازك

يؤدي كسر الحماية إلى إزالة أدوات وآليات الأمان المضمنة في Apple ويجعل الجهاز عرضة للبرامج الضارة أو برامج التجسس. علاوة على ذلك، يؤدي كسر الحماية أيضًا إلى إبطال ضمان الجهاز ويؤدي إلى مشكلات في الأداء.

و. تغيير كلمة مرور معرف Apple الخاص بك

قد يستهدف المتسللون حساب iCloud الخاص بك بدلاً من الوصول الفعلي إليه. إذا قمت بتعيين كلمة مرور بسيطة، فيمكن فك شفرتها بسهولة من خلال الأساليب المتقدمة التي يستخدمها المتسللون. تحتاج إلى تعيين كلمة مرور قوية لمعرف Apple الخاص بك. سيتم التحقق من بريدك الإلكتروني المرتبط بمعرف Apple الخاص بك ورقمك والتحقق من إعادة تعيين كلمة المرور.

إليك كيفية تغيير كلمة المرور الخاصة بك:

- اضغط على الإعدادات ثم انقر فوق تسجيل الدخول والأمان .

- اضغط على تغيير كلمة المرور .

- أدخل كلمة المرور الحالية أو رمز المرور الخاص بالجهاز ، ثم أدخل كلمة مرور جديدة وقم بتأكيد كلمة المرور الجديدة.

ز. مراجعة أذونات التطبيق وتعديلها

يمكن أن تسمح الأذونات الزائدة للتطبيقات بجمع البيانات الشخصية بحرية، وتسجيل نشاط الهاتف، وإدخال أدوات للتجسس على النشاط. تحتاج إلى التأكد من أن التطبيقات لا تصل إلا إلى المعلومات المطلوبة. يؤدي التحقق من الأذونات وتقييدها بانتظام إلى تقليل خطر الوصول غير المصرح به إلى البيانات.

لمراجعة أذونات التطبيق أو تغييرها:

- انتقل إلى الإعدادات وانقر على الخصوصية والأمان

- انقر فوق "التتبع" وقم بتشغيل الأذونات أو إيقاف تشغيلها لأي تطبيق في القائمة.

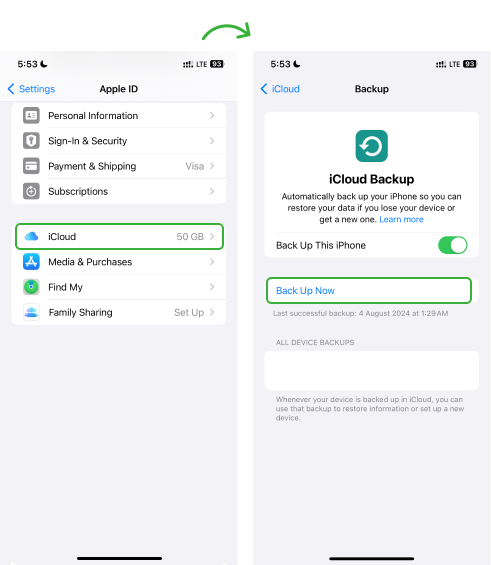

ح. قم بعمل نسخة احتياطية لبياناتك

يجب أن يكون عمل نسخة احتياطية للبيانات على iCloud وحتى نسخ البيانات المهمة إلى الكمبيوتر المحمول ممارسة قياسية. فهذا لا يؤمن بياناتك فحسب، بل يساعدك أيضًا على مسحها في حالة اختراق جهاز iPhone الخاص بك.

- قم بتوصيل الجهاز بشبكة Wi-Fi وانتقل إلى Apple ID

- اضغط على النسخ الاحتياطي على iCloud ثم انقر فوق النسخ الاحتياطي الآن

i. تجنب تنزيل التطبيقات من مصادر غير رسمية

تتجاوز بعض التطبيقات غير الرسمية وتطبيقات الجهات الخارجية عمليات التحقق الأمنية التي تجريها شركة Apple. ويؤدي تثبيتها إلى زيادة خطر البرامج الضارة، والتي قد تعرض البيانات والخصوصية وأداء الجهاز للخطر. قم بتنزيل التطبيقات من App Store، حيث يتم فحص جميع التطبيقات ومراجعتها بواسطة Apple.

ج. كن متيقظًا لتكتيكات التصيد الاحتيالي

اليوم، تستخدم عمليات التصيد الاحتيالي رسائل البريد الإلكتروني والرسائل ومواقع الويب الخادعة لخداعك وإقناعك بالكشف عن بياناتك الشخصية. ويشمل ذلك صفحات تسجيل الدخول المزيفة وطلبات المعلومات العاجلة. إذا تلقيت بريدًا إلكترونيًا أو رسالة من مصدر غير معروف، فلا تفتحها. وعلى العكس من ذلك، إذا فتحت رسالة، فلا تنقر على أي رابط أو تفتح أي مرفق.

ك. تحديث كلمة مرور شبكة Wi-Fi الخاصة بك

يستطيع المتسللون اختراق كلمات المرور الضعيفة بسهولة، والتسلل إلى الشبكة، والوصول إلى جميع الأجهزة والمعلومات المتصلة. يعد تأمين شبكة Wi-Fi المنزلية بكلمة مرور قوية وتشفير قوي أمرًا ضروريًا. يجب عليك أيضًا مراجعة البرامج الثابتة لجهاز التوجيه وتغيير كلمة المرور لتجنب الوصول غير المصرح به.

ل. قم بمسح سجل المتصفح وملفات تعريف الارتباط بانتظام

قد تحتوي ملفات تعريف الارتباط والذاكرة المؤقتة على متصفحات الويب على نصوص برمجية ضارة يمكنها التسلل إلى الجهاز. يؤدي مسح ملفات تعريف الارتباط والذاكرة المؤقتة بانتظام إلى إزالة البيانات المخزنة التي يمكن استغلالها. لهذا:

- افتح سجل المتصفح

- اضغط على خيار المسح لحذف سجل التصفح وملفات تعريف الارتباط.

ترك الرد:

لن يتم نشر عنوان بريدك الإلكتروني. الحقول الإلزامية مشار إليها*

Mike Everett

عضو منذ October 20, 2014

Mike Everett

عضو منذ October 20, 2014

مايك إيفريت صحفي متخصص في تكنولوجيا المستهلك، يتمتع بخبرة واسعة في اختبار وتقييم تطبيقات مراقبة الأطفال على نظامي iOS وAndroid. بخبرة تزيد عن 11 عامًا في هذا المجال، يركز على أداء أدوات مراقبة الأطفال في ظروف الاستخدام الواقعية، بما في ذلك الدقة، وموثوقية الميزات، وتوافق الأجهزة، وسهولة الاستخدام العملية للآباء.

يجري إيفريت اختبارات مباشرة على الأجهزة لتطبيقات المراقبة لتقييم مدى فعالية ميزاتها، متجاوزًا الادعاءات التسويقية. تشمل أعماله بشكل أساسي مراجعات مقارنة، وتحليلات تفصيلية للميزات، وأدلة موجهة للمشترين، مصممة لمساعدة الآباء على فهم الأدوات التي تقدم نتائج ملموسة في الاستخدام اليومي.