Comment pirater un téléphone : techniques et méthodes courantes utilisées par les pirates

Le piratage téléphonique est le processus consistant à accéder à un téléphone à l'insu de l'utilisateur ou consentement. Grâce à cela, les pirates peuvent voler vos informations et accéder à tous vos comptes, qu'il s'agisse des réseaux sociaux. ou bancaire. Lorsque votre appareil est compromis, tous les aspects de votre monde numérique peuvent être contrôlés et tous les coins de votre téléphone sont accessibles.

Même si les pirates peuvent voir votre écran, en réalité, ils n’ont pas vraiment besoin de voir quoi que ce soit. puisqu'ils sauront où tout se trouve. Ils savent où vos photos sont enregistrées, vos mots de passe sont stockés, et où tous les fichiers sensibles sont enregistrés.

Le piratage d'un téléphone portable implique des méthodes telles que les logiciels malveillants, le phishing ou l'exploitation de la sécurité. défauts. Une fois que les pirates y ont accédé, ils peuvent effectuer de nombreuses actions, notamment voler des données personnelles. données, contrôlant l’appareil et compromettant la confidentialité des utilisateurs.

Vous trouverez ci-dessous les moyens utilisés par les pirates

Réseaux Wi-Fi publics

Réseaux Wi-Fi publics Les utilisateurs peuvent se connecter aux réseaux publics sans aucun mot de passe. Cependant, les pirates peuvent exploiter ces ressources gratuites. réseaux en créant de faux hotspots et en utilisant des outils de détection de paquets. Cela leur permet d'espionner le téléphone activité et voler des informations sensibles telles que des mots de passe et des détails de carte de crédit. Les logiciels malveillants peuvent également être installés sur des appareils pour obtenir un accès et un contrôle non autorisés.

Vulnérabilités Bluetooth (Bluesnarfing)

Bluesnarfing est une cyberattaque par laquelle les cybercriminels peuvent pirater un téléphone portable via Bluetooth. Les pirates exploitent les connexions Bluetooth faibles ou non sécurisées pour voler des données sensibles, telles que contacts, messages et fichiers. Le Bluesnarfing se produit lorsque l'utilisateur active le Bluetooth et le fait détectable avec n’importe quel appareil à portée. Un pirate informatique peut le coupler avec le téléphone, ce qui fait de cette méthode un forme de vol de données discrète et dangereuse

Phishing par SMS

Le phishing par SMS, ou « smishing », est un type de cyberactivité dans lequel les pirates informatiques envoient de faux SMS. messages prétendant provenir d’organisations de confiance. Ces messages contiennent des liens ou des demandes de renseignements sensibles informations, comme les mots de passe et les informations personnelles. Un utilisateur peut cliquer sur les liens et fournir des informations, pensant que c'est réel. Cependant, les pirates informatiques volent les données, augmentant ainsi le risque d'usurpation d'identité et de pertes financières. perte.

Cryptomineurs

Le cryptomining est utilisé pour pirater un téléphone portable en installant secrètement le minage de cryptomonnaie. logiciels via des applications malveillantes ou des liens de phishing. Une fois installé, le crypto mineur utilise le téléphone puissance de traitement pour extraire les monnaies numériques. Cela draine les ressources de l'appareil, provoquant une surchauffe, épuisement de la batterie et performances lentes. La victime reste souvent inconsciente, tandis que le pirate informatique profite de la crypto-monnaie extraite à l’aide de l’appareil compromis.

Chevaux de Troie d'accès à distance

Les chevaux de Troie d'accès à distance (RAT) sont des programmes malveillants que les pirates utilisent pour obtenir des informations non autorisées. accès au téléphone d'une victime. Ces programmes pénètrent dans l'appareil lorsque la victime télécharge un jeu malveillant, une application ou une pièce jointe qui semble légitime. Une fois installés, les RAT fonctionnent en secret, permettant aux pirates d'espionner sur les activités, voler des informations sensibles et installer des logiciels malveillants supplémentaires.

Ingénierie sociale

L’ingénierie sociale est une cyberactivité dans laquelle les individus sont amenés à divulguer informations confidentielles ou en accordant l’accès à leurs téléphones. Les pirates se font passer pour des contacts ou des autorités de confiance chiffres et utiliser des tactiques comme le phishing et le prétexte pour inciter les victimes à partager leurs mots de passe, codes PIN, ou d'autres données sensibles. Une fois obtenu, le pirate peut accéder au téléphone de la victime pour installer une application de piratage et abuser des données.

Câbles USB/chargeur infectés

Des câbles USB ou de chargeur infectés contenant des logiciels malveillants intégrés sont utilisés pour pirater les téléphones. Lorsque le câble est connecté à un téléphone, il peut déployer l'application espion et donner accès à l'appareil. Cela permet aux pirates de voler des données, de suivre l'activité ou même de prendre le contrôle du téléphone à distance. Ces Les câbles semblent identiques aux câbles ordinaires et peuvent tromper la plupart des utilisateurs, mais cette cyberattaque n'est pas si courante.

Faux magasins d'applications + fausses applications

De fausses boutiques d'applications et de fausses applications sont utilisées pour pirater les téléphones en induisant les utilisateurs en erreur en les incitant à télécharger logiciels espions. Ces plates-formes et applications contrefaites imitent les plates-formes légitimes et contiennent des logiciels malveillants cachés. Une fois installé, le programme secret peut compromettre la sécurité du téléphone, entraînant des violations de données ou contrôle d'appareil non autorisé.

Comment saurai-je si mon téléphone est piraté ?

Les pirates peuvent rechercher les dernières façons de pirater le téléphone de quelqu’un alors que vous essayez de corriger les failles de sécurité à chaque mise à jour.

Mais ils ne seront pas dissuadés puisqu’ils peuvent toujours utiliser plusieurs méthodes et outils sophistiqués pour accéder à votre téléphone, provoquant un comportement et une activité inhabituels sur votre appareil. Si vous souhaitez comprendre des moyens efficaces pour contrer cela, savoir comment pirater un téléphone vous-même peut vous aider à repérer les signes clairs indiquant que votre téléphone a été cambriolé.

Certains signes indiquant que vous avez été piraté sont :

je. Vous ne pouvez pas accéder à votre identifiant Apple ou à votre compte Google

Vous ne parvenez pas à accéder à votre identifiant Apple ou à votre compte Google, ce qui indique que le téléphone est piraté. Les cybercriminels modifient souvent les informations d'identification de votre compte pour vous bloquer et vous empêcher d'accéder à votre compte. reprendre le contrôle tout en exploitant les données et informations personnelles.

ii. Vous ne parvenez pas à vous connecter à vos comptes en ligne

Même après plusieurs efforts, si vous ne parvenez pas à vous connecter à vos comptes en ligne, cela indique clairement que le téléphone est piraté. En effet, lorsque les appareils sont compromis, les cybercriminels modifient immédiatement les mots de passe pour vous empêcher d'accéder aux comptes.

iii. Vous recevez des codes 2FA que vous n'avez pas demandés

Les codes d'authentification à deux facteurs (2FA) sont déclenchés dès qu'un pirate informatique accède à votre identifiants de connexion et tente de contourner la sécurité. Vous recevrez des codes 2FA que vous n'avez pas demandés, qui montre que quelqu'un a cherché comment pirater un téléphone portable et essaie d'accéder à vos comptes.

iv. Vous trouvez des photos et des vidéos étranges dans votre galerie

Un signe révélateur d'un accès non autorisé à votre téléphone est la recherche de photos et de vidéos dans la galerie. Pirater l'appareil photo d'un téléphone portable est l'une des premières choses que les pirates maîtrisent et utilisent pour prenez le contrôle de l'appareil photo et capturez des photos et des vidéos à votre insu. Ces multimédias sont ensuite enregistré dans l'appareil.

v. Vous devez constamment quitter ou fermer des applications spécifiques

Le piratage des applications installées sur le téléphone peut entraîner le comportement de certaines applications installées. de manière erratique et s'écrase soudainement. Vous remarquerez que vous devez quitter les applications qui apparaissent même sans constante activité.

Pouvez-vous supprimer un pirate informatique de votre téléphone ?

Oui, vous pouvez supprimer un pirate informatique de votre téléphone à l'aide d'outils logiciels spécialisés. Cependant, les supprimer pourrait ne pas suffire. Vous ne savez peut-être pas pendant combien de temps le téléphone est piraté et à quel point les informations et les détails sont exploités. Les pirates informatiques travaillent rapidement une fois qu'ils ont accès et rassemblent tous les informations qu'ils recherchent sans que vous en soyez conscient.

Comment puis-je supprimer les pirates de mon téléphone ?

Vient maintenant la grande question : comment supprimer un pirate informatique de mon téléphone. C'est quelque chose de beaucoup des gens y pensent, mais savoir par où commencer peut faire toute la différence. Mais ne vous inquiétez pas, ces des étapes et des solutions spécifiques peuvent vous aider à supprimer le pirate informatique et à reprendre le contrôle de votre téléphone.

A. Vérifier les autorisations de l'application

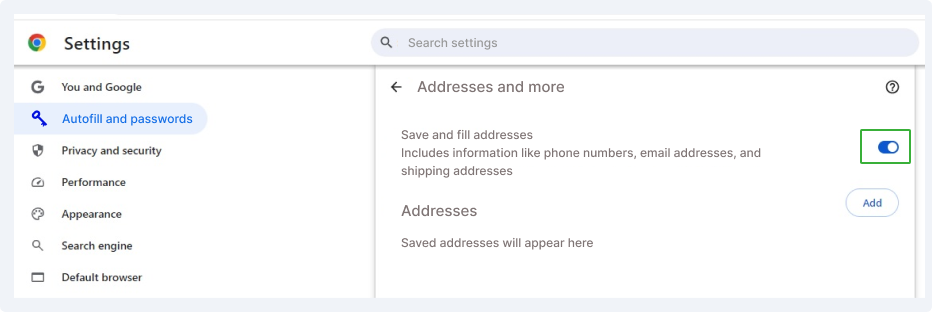

L'examen des autorisations des applications permet d'éliminer les pirates informatiques en garantissant que les applications ne peuvent accéder qu'au données et fonctionnalités nécessaires. Cela commence par obtenir les autorisations de l'application pour faire quoi que ce soit sur l'appareil.

En vérifiant et en ajustant régulièrement les autorisations, vous pouvez identifier et révoquer l'accès accordé aux applications suspectes ou inutiles. Cela réduit le risque d'accès non autorisé aux données et les risques potentiels. exploitation de logiciels malveillants.

Pour vérifier les autorisations de l'application, accédez à Paramètres > Applications > Autorisations > Autorisé/Non autorisé.

B. Vider le cache

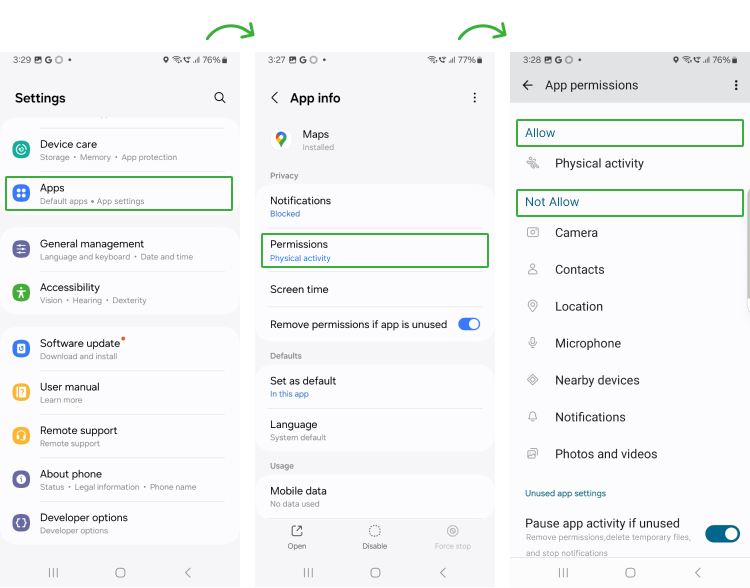

Des logiciels malveillants peuvent facilement infiltrer votre téléphone si vous ouvrez des sites Web ou des liens à risque. Régulièrement vider le cache garantit que vous supprimez le code ou les scripts potentiellement malveillants qui peuvent exploiter des informations sensibles. informations que vous saisissez sur le navigateur Web.

Pour vider le cache :

Ouvrez Paramètres Google > Confidentialité et sécurité > Supprimer l'historique de navigation > Supprimer les données

C. Supprimer les applications inconnues

Examinez fréquemment les applications installées pour vérifier et supprimer les applications que vous ne vous souvenez pas avoir téléchargées. Très probablement, ces applications sont conçues pour installer des logiciels espions et pirater le téléphone de quelqu’un pour voler des données. La suppression de ces applications réduira le risque d'accès non autorisé et garantira la sécurité du téléphone.

D. Supprimer les appareils inconnus de Bluetooth

Les cybercriminels sont connus pour utiliser Bluetooth pour se connecter à des appareils, intercepter des données et exploiter les vulnérabilités. Les pirates peuvent accéder à toutes les informations stockées sur le téléphone, des contacts aux messages aux e-mails. Il est préférable de désactiver la connexion Bluetooth et de supprimer toutes les connexions que vous n'avez pas reconnaître.

E. Utilisez un antivirus

L'utilisation d'un antivirus populaire supprime les menaces de piratage en détectant, en mettant en quarantaine et éliminer tout programme espion du téléphone. Le logiciel antivirus avancé recherche tous les types de les logiciels malveillants, les virus et les applications d'espionnage et offre une protection en temps réel. C'est aussi le moyen le plus efficace de identifiez les vulnérabilités, bloquez les accès non autorisés et supprimez un pirate informatique de votre téléphone.

F. Supprimer les jailbreaks/root

L'enracinement et le jailbreak ne sont recommandés pour aucun téléphone car ils suppriment la valeur par défaut. paramètres de sécurité sur l'appareil. Le processus annule la garantie du téléphone et permet aux acteurs malveillants de pirater relativement facilement le téléphone de quelqu'un. Les données du téléphone peuvent alors être facilement exploitées et utilisées à mauvais escient, il est donc nécessaire de restaurer les paramètres d'usine du téléphone.

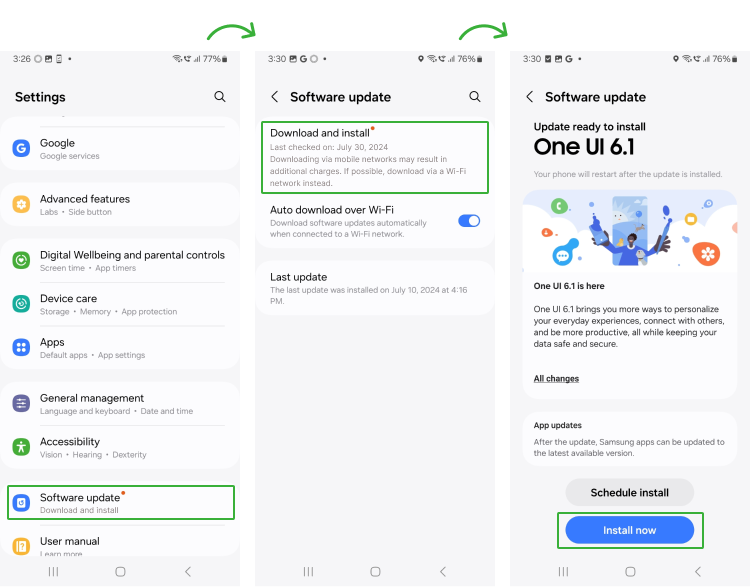

G. Mettez à jour votre téléphone

Les agents de menace numérique ont tendance à identifier les vulnérabilités des anciennes versions de logiciels à installer. malware. La mise à jour du téléphone est essentielle car elle inclut des correctifs de sécurité et des corrections de bugs qui empêchent le utilisation de n’importe quelle application de piratage. Vérifiez toujours les mises à jour de l'appareil et installez-le pour sécuriser le téléphone.

Pour vérifier la mise à jour du téléphone :

Cliquez sur Paramètres > Mise à jour du logiciel > Télécharger et installer > Installer maintenant

H. Supprimer les fichiers suspects

Parfois, le téléchargement de fichiers ou d'applications à partir de sources peu fiables installe certains fichiers suspects également. Ces fichiers peuvent sembler discrets mais contiennent des logiciels malveillants qui peuvent discrètement altérer le système. configuration du système, voler des données et suivre l'activité. Vous pouvez utiliser l’analyse de sécurité interne de l’appareil ou antivirus pour identifier et supprimer ces fichiers.

Comment empêcher quelqu'un de pirater votre téléphone

Votre appareil n’est pas entièrement à l’abri même si vous avez supprimé les pirates une fois. Les pirates peuvent tenter et même réussir à pirater à nouveau un téléphone. Vous devez vous assurer que votre téléphone et vos données restent sécuriser en suivant les conseils ci-dessous.

I. Changer les mots de passe tous les quelques mois

Les pirates cherchent toujours à exploiter des mots de passe faibles qui n’ont pas été modifiés au fil du temps. L’un des meilleurs moyens de minimiser les risques de piratage est de changer régulièrement les mots de passe. Vous devez également définissez un mot de passe fort en utilisant une combinaison de lettres, de symboles et de chiffres. Enfin, vous devez éviter d'utiliser les mêmes mots de passe pour plusieurs comptes.

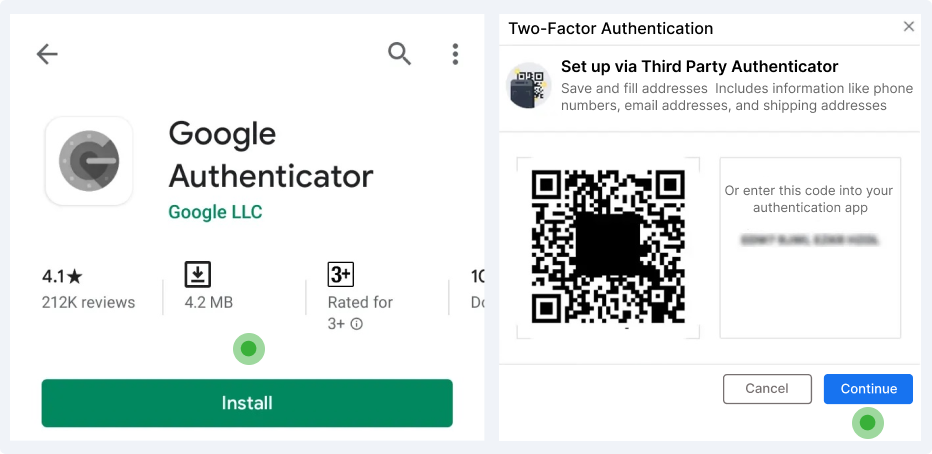

II. Configurer 2FA avec une application d'authentification

La configuration de 2FA avec une application d'authentification au lieu d'un numéro de téléphone offre des fonctionnalités plus robustes. sécurité. Cette méthode évite les vulnérabilités telles que l'échange de carte SIM, une technique souvent utilisée pour le piratage. le numéro de téléphone portable de quelqu'un – où les pirates piratent le numéro de téléphone pour intercepter les codes SMS.

Une application d'authentification génère des codes sensibles au temps qui sont stockés sur l'appareil, ce qui rend plus difficiles à intercepter ou à reproduire. Cela réduit le risque d'accès non autorisé à votre téléphone ou comptes.

Pour configurer :

Téléchargez Google Authenticator depuis PlayStore > Scannez le code QR > Continuer

III. Ne cliquez pas sur des liens inconnus

Évitez de cliquer sur des liens inconnus, car ceux-ci mènent principalement à des sites Web de phishing à risque. téléchargements de logiciels malveillants et escroqueries. Les pirates dissimulent ces liens malveillants dans des e-mails, des messages et des publicités et vous inciter à cliquer dessus.

Si vous avez déjà été victime, apprendre à supprimer un pirate informatique de votre téléphone peut vous aider à éviter le problème. dégâts. Protégez votre téléphone et vos données sensibles contre toute compromission en résistant à l'envie de cliquer liens peu fiables et prendre des mesures pour sécuriser votre appareil.

IV. Évitez les sites Web suspects

Vous pouvez parfois cliquer au hasard et ouvrir un site Web qui peut sembler légitime mais qui héberge cookies et scripts malveillants qui peuvent facilement infester le téléphone. Les pirates peuvent alors accéder aux fichiers et informations stockées sur l'appareil. Pour minimiser les risques pour votre téléphone et vos données, vous devez éviter naviguer sur des sites Web risqués et peu fiables.

V. Utilisez un VPN

Les pirates préfèrent exploiter des réseaux Wi-Fi non sécurisés. Un VPN crypte votre Internet connexion et rend difficile son interception par les pirates. Il masque votre adresse IP et empêche les cyberattaques les attaquants de suivre vos activités en ligne ou de cibler votre appareil. L'utilisation d'un VPN aide à protéger votre informations personnelles, garantit une navigation plus sûre et réduit le risque de piratage.

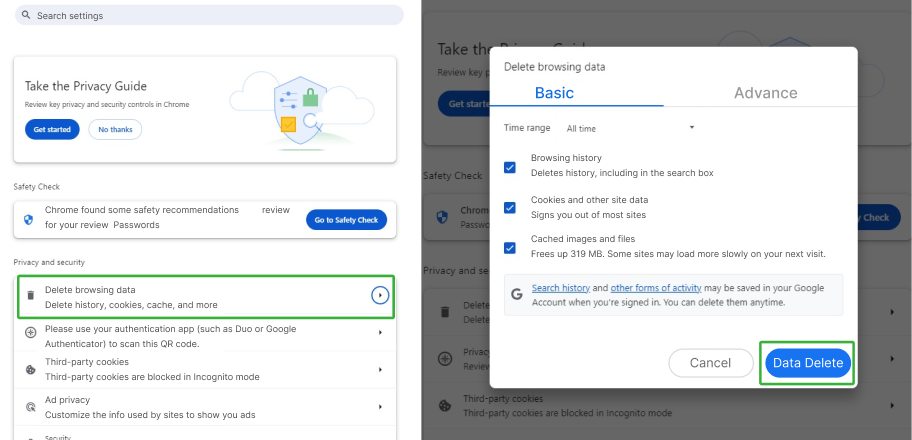

VI. Désactiver la saisie automatique du mot de passe

Habituellement, les utilisateurs activent la saisie automatique sur diverses applications pour éviter de saisir leurs coordonnées. Remplissage automatique enregistre même les détails sensibles et les mots de passe que vous saisissez, rendant l'appareil vulnérable si un pirate informatique y accède l'appareil.

S'ils sont compromis, les pirates peuvent facilement se connecter à vos comptes, modifier vos mots de passe et voler données. La désactivation de la saisie automatique des mots de passe empêche les pirates informatiques d'accéder sans autorisation à vos informations d'identification enregistrées.

Voici comment désactiver la saisie automatique pour Chrome :

Ouvrez Paramètres Chrome > Adresses > Désactivez les formulaires de remplissage automatique.